Reporte: Información Personal de Más de Cien Mil Colombianos al Descubierto por Fuga de Datos en Compañia Inmobiliaria

El equipo de seguridad de WizCase descubrió hace poco una brecha grave que afectó a la base de datos enlínea de la compañía de desarrollo inmobiliario de Colombia Coninsa Ramon. La fuga de datos expuso nombres, fotografías, direcciones y mucho más. Nuestro equipo estima que ha afectado a más de cien mil personas. En realidad, para acceder a esta información, no se requerían contraseñas ni credenciales de inicio de sesión y los datos no estaban cifrados.

¿Qué está sucediendo y quién está implicado?

Nuestro equipo de investigadores cibernéticos éticos, dirigido por Ata Hakcil, detectó una vulnerabilidad en una base de datos propiedad de Coninsa Ramon. Coninsa Ramon es una importante empresa de desarrollo inmobiliario de Colombia. La compañía está especializada en arquitectura, ingeniería, construcción e inmobiliaria y presta servicios tanto a personas como a empresas de diversos sectores del país colombiano, entre los que se incluyen: la vivienda, el comercio, la industria, el sector institucional y la infraestructura. La violación se debió a la mala configuración de un bucket (contenedor de objetos) de AWS S3 que contenía más de 5,5 millones de archivos, con un total de más de 1 TB de datos. Nos comunicamos con la compañía, pero no hemos recibido respuesta de su parte.

¿Qué datos quedaron al descubierto?

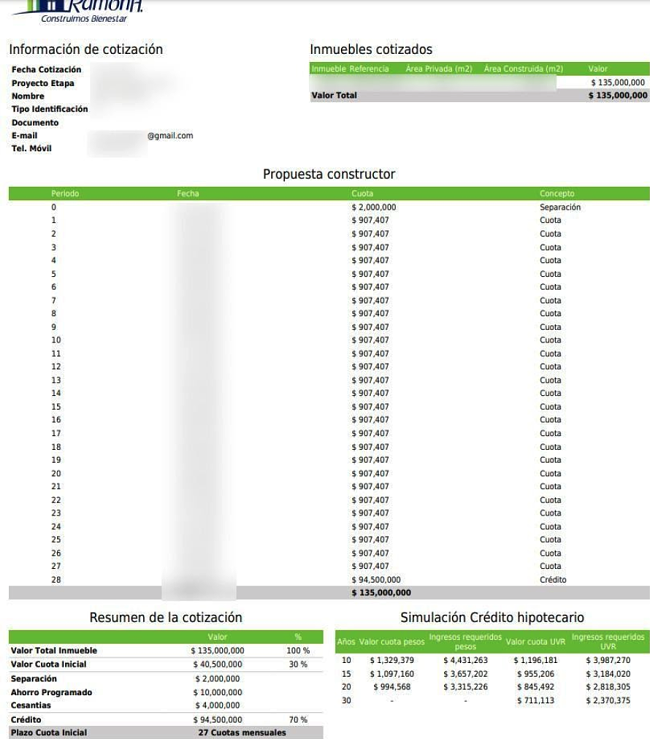

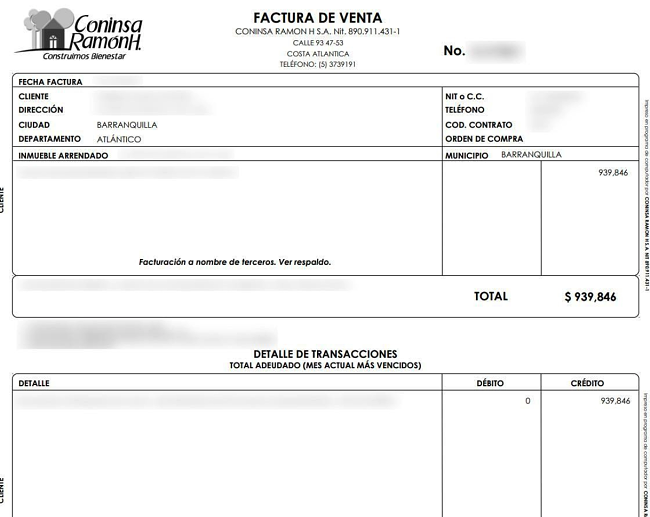

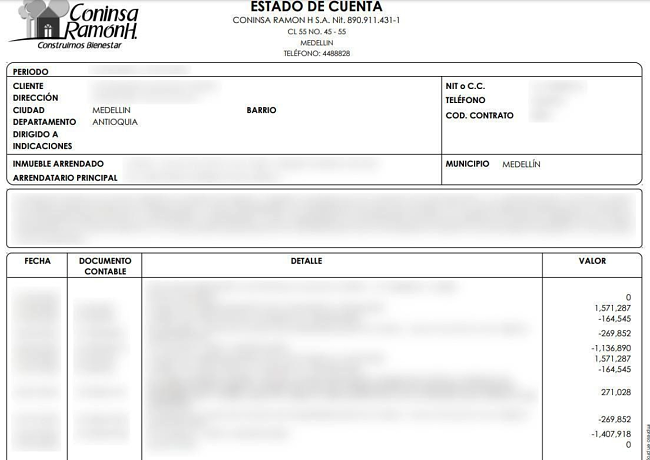

El bucket mal configurado expuso datos de la empresa, así como información de identificación personal (PII) de una estimación de más de 100 000 clientes. La mayoría de esos clientes eran particulares, aunque también había compañías. Los datos encontrados en el bucket eran principalmente facturas, pero también contenían documentos de ingresos, presupuestos, extractos de cuenta y documentos de reajuste. Todos los documentos tenian fecha de entre 2014 y 2021.

Estos documentos dejaron al descubierto datos de clientes como, por ejemplo, nombres completos, números de teléfono, direcciones de correo electrónico, domicilios, cantidades pagadas por propiedades y valores de activos. El bucket mal configurado también contenía una copia de seguridad de bases de datos que expusieron datos adicionales como fotos de perfil, nombres de usuarios y contraseñas cifradas. No obstante, no parece que se haya expuesto ninguna tarjeta de crédito o información bancaria.

En total, la brecha expuso 1,12 TB de datos que contenían más de 5,5 millones de documentos.

Tras visualizar una muestra de los documentos, nuestro equipo estima que la mala configuración reveló transacciones de entre 140 000 y 200 000 millones de dólares o un historial de transacciones anual de al menos 46 000 millones de dólares. En perspectiva, eso supone cerca del 14 % de la economía total de Colombia.

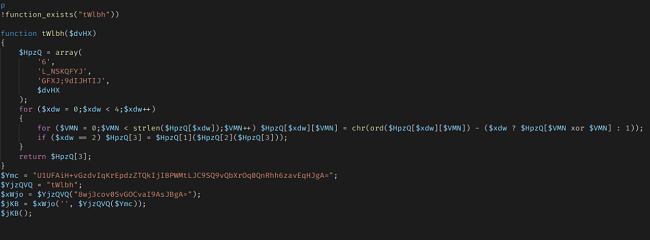

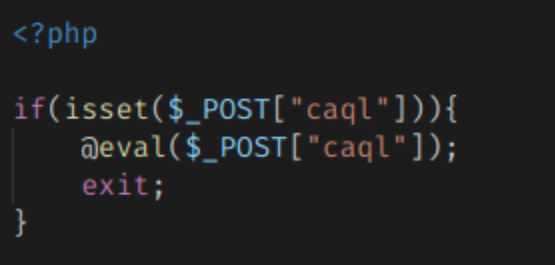

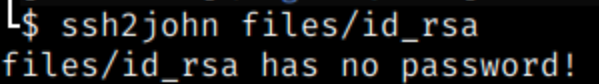

El bucket incluía más información sobre los servicios internos de la empresa y expuso debilidades con un cifrado deficiente. Asimismo, nuestro equipo de seguridad detectó múltiples formas de código backdoor (puerta trasera) malicioso en la página web de Coninsa Ramon. Los archivos de puerta trasera cargados en el sitio web podrían dar a los delincuentes acceso continuo al backend del sitio web, además de permitirles modificar el sitio web e incluso añadir sus propias páginas fraudulentas.

Nuestro equipo de seguridad confirmó la existencia de estos archivos maliciosos en el bucket mal configurado, pero no podemos constatar si los archivos se utilizaron en algún momento.

¿Cuáles son los riesgos y cómo podemos protegernos?

En caso de ser descubierto por hackers malintencionados, esta violación podría haber expuesto a muchos de los clientes de la empresa a diversas formas de estafa y fraude. Si ha realizado negocios con Coninsa Ramon entre 2014 y 2021, preste mucha atención a los siguientes riesgos.

Phishing (suplantación de identidad): Debido a la gran cantidad de información de identificación personal (PII) expuesta, los clientes de la empresa podrían convertirse en el blanco de estafas de phishing. De esta manera, los estafadores pueden, por ejemplo, tratar de hacerse pasar por empleados de Coninsa Ramon y contactar con los clientes para obtener dinero o más información, algo que puede parecer especialmente convincente debido a la PII específica relacionada con la ubicación y los datos de compra. Si alguien de Coninsa Ramon contacta contigo, asegúrate de verificar el contacto a través de alguien que ya conozcas en la empresa o comunicándote con la compañía por medio de los canales oficiales conocidos.

Fraude y estafas: Al utilizar la PII de la violación, los delincuentes podrían cometer una variedad de actos fraudulentos o estafas. Por ejemplo, podrían utilizar el conocimiento de transacciones anteriores para engañar a los usuarios para que realicen pagos adicionales o con la intención de cambiar el destinatario de los pagos. En el futuro, asegúrate de limitar la información personal que compartes con las empresas lo máximo posible.

Alteraciones del sitio web: Como mencionamos en el apartado anterior, descubrimos código malicioso en la página web de Coninsa Ramon. Esto podría permitir a los delincuentes modificar el sitio web e incluso añadir sus propias páginas para engañar a las víctimas con la finalidad de que ofrezcan más PII o les envíen pagos. En este caso, intenta, en primer lugar, confirmar las compras y el intercambio de PII a través de contactos conocidos con Coninsa Ramon por teléfono o correo electrónico.

Ataques en el negocio de Coninsa Ramon: Las vulnerabilidades del sitio web también ponen a la empresa en riesgo de ransomware (secuestro de datos) que podrían dañar temporalmente las operaciones o la página web de la compañía.

De cara al futuro, al realizar una compra o crear una cuenta online, recomendamos introducir solo los campos obligatorios. Cuanta menos información tengan los piratas informáticos, menos vulnerable serás.

Lamentablemente, la lista anterior no es exhaustiva y los ciberdelincuentes siempre están generando nuevos métodos para explotar a cualquier persona vulnerable en Internet.

Aunque la mayoría de los clientes de correo electrónico disponen de métodos para bloquear el spam y los intentos de phishing, estos no son 100 % efectivos. Cuando recibas un correo electrónico inesperado de una fuente aparentemente fiable, no abras ningún archivo adjunto. Los correos electrónicos de phishing suelen hacer uso de tácticas de intimidación para obligar a los usuarios a abrir los archivos adjuntos. Si alguna vez desconfías de un correo electrónico de una empresa fiable, llama por teléfono. Por lo general, esto te permitirá verificar si el archivo adjunto es legítimo o no. Un buen programa de antivirus también puede ayudar a la hora de proteger contra malware, troyanos y otros peligros.

Nuestra recomendación a los usuarios es el empleo de diferentes contraseñas para cada cuenta única. De esta manera, no se verán afectadas múltiples cuentas por este tipo de brechas de seguridad. Además, cambiar la contraseña cada 90 días también resulta ser una buena práctica.

¿Por qué debería confiar en Wizcase?

WizCase es una plataforma de seguridad web muy popular que ofrece consejos y sugerencias a miles de lectores cada semana. Traducido a más de 30 idiomas, nuestro sitio web se ha ganado la confianza de un gran número de personas en todo el mundo. Nuestro equipo detecta a menudo nuevas filtraciones de datos a través de Internet y contacta con las empresas responsables antes de publicar cualquier informe. Hemos encontrado violaciones que afectan a muchas compañías distintas, que van desde páginas web de noticias, aplicaciones de citas populares hasta empresas relacionadas con la industria médica. Trabajamos en equipo y nos esforzamos para conseguir un entorno online más seguro para todos.

Dejar un comentario

Cancelar